WPS加密惊爆安全漏洞

当今社会,生活节奏越来越快,一款网络设备是不是具有简单易用的特性,甚至决定了它的生存及竞争能力。对于无线路由器来讲,也是如此。从起初的手动加密到现在主流路由都具有的WPS一键加密,加密方式是变得简单快捷了,但安全性能是不是仍旧稳定可靠呢?答案不再是肯定的了。下面我们就首先来看看由美国计算机应急准备小组(US-CERT) 安全研究员Stefan Viehbock所发现的惊人漏洞,是如何将整个路由界的安全问题暴露在2012年的阳光下的吧。

WPS加密惊爆安全漏洞

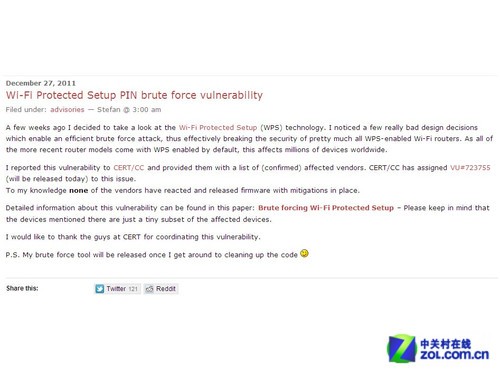

就在距离2012还有几天的2011年底,安全研究员Stefan Viehbock在其博客上公布了WPS存在着安全漏洞,而且涉及了多家厂商的大量的无线设备。由于该漏洞的细节已经公开。换句话说,黑客们也已经知道了这个安全漏洞,并将毫无疑问地利用该漏洞进行攻击。因此美国计算机应急准备小组(US-CERT)警告说,数以百万计的家庭无线路由器将有可能面临被黑客破解网络密码。

Stefan Viehbock在其博客上公布了WPS存在安全漏洞

WPS(Wi-Fi Protected Setup)是Wi-Fi保护设置的英文缩写。WPS是由Wi-Fi联盟组织实施的认证项目,主要致力于简化无线局域网安装及安全性能的配置工作。WPS并不是一项新增的安全性能,它只是使现有的安全技术更容易配置。

US-CERT也在报告中列出了受到该漏洞影响的有多家无线路由器制造商。

下面我们再来看看WPS的加密原理。

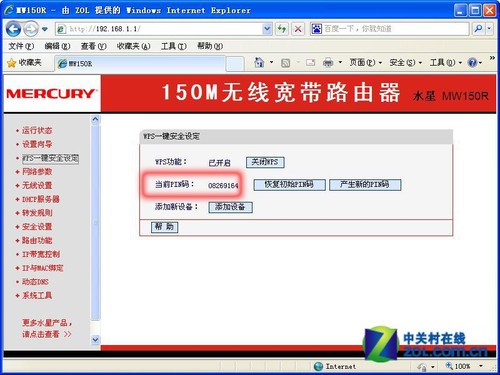

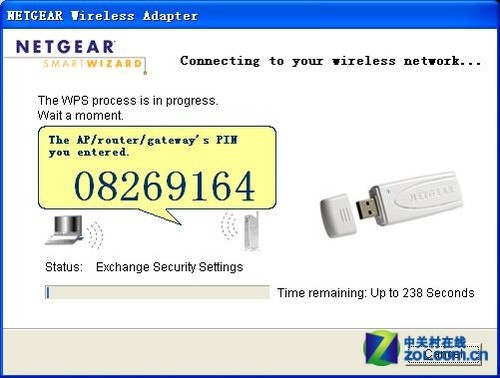

对于一般用户,WPS提供了一个相当简便的加密方法。通过该功能,不仅可将都具有WPS功能的Wi-Fi设备和无线路由器进行快速互联,还会随机产生一个八位数字的字符串作为个人识别号码(PIN)进行加密操作。省去了客户端需要连入无线网络时,必须手动添加网络名称(SSID)及输入冗长的无线加密密码的繁琐过程。

那么,黑客会用多长时间破解出使用WPS加密的PIN码呢?一起看看吧。

WPS漏洞致2小时内破解PIN码

WPS漏洞致2小时内破解PIN码

破解网络需要多长时间?是黑客们首要关心的问题。如果破解时间需要几天或者几个星期,甚至是一个无终止的时间,该漏洞可能就不会这样引起黑客的重视了。

水星无线路由PIN码信息

应用穷举暴力破解的方法来获得PIN码,从原理上讲是较为简单的一种,但黑客面对着10的8次方,1亿种可能性时,这种方法变得不切实际了。

PIN码认证过程

有人曾经做过一个测试,在3K/sec的计算机上穷举8位全数字的WPA密码需要8个小时才能完成。如果PIN码是随机的8位,考虑信号不佳,设备负载过重,还有等待PIN认证结果的合理延迟(如果PIN码验证失败,程序会等待很长一段时间才会提示,这里特指QSS软件)等因素……短时间内想搞定WPA加密都觉得不大现实。可能有人认为,10小时搞不定,可以花100小时、1000小时搞定。但这样付出的人力物力,真的物有所值吗?除非是一个有着重大意义的无线AP,才值得黑客这样去做吧。

但Viehbock所发现的漏洞,将会使WPS变得较为容易被暴力穷举PIN的方法所破解。他称利用该漏洞可以轻易地在2小时内破解WPS使用的PIN码。在此消息发布后,Tactical Network Solutions(TNS)安全公司表示早在一年之前,他们就已经发现了该漏洞,但出于漏洞涉及面广的考量并未公布。但现在出于宣传目的,TNS放出了免费版的PIN码破解工具。随后,令人颇感无语的是,Stefan Viehbock也在网上发布了可将破解时间缩短到2个小时以内的WPS破解工具。

现在破解工具也被提供了,这简直就是黑客的福音嘛。而且经上述两款工具的破解后,一旦获得WPA密码,即使用户关闭了WPS功能,黑客同样也可以通过WPA密码连上网络。

WPS漏洞分析和解决方案 总结

WPS漏洞分析和解决方案

先来看看对WPS漏洞的分析。

WPS漏洞分析

我们再看看WPS安全漏洞究竟存在着什么样的设计缺陷,让暴力破解变得如此轻松呢?

首先,在WPS加密中PIN码是网络设备间获得接入的唯一要求,不需要其他身份识别方式,这就让暴力破解变得可行。

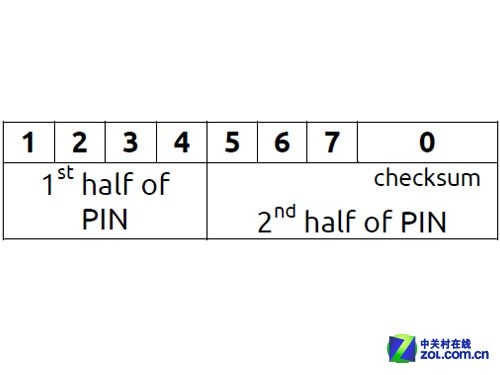

其次,WPS PIN码的第8位数是一个校验和(checksum),因此黑客只需算出前7位数即可。这样,唯一的PIN码的数量降了一个级次变成了10的7次方,也就是说有1000万种变化。

实施PIN的身份识别时路由器认证原理

再次,在实施PIN的身份识别时,接入点(无线路由器)实际上是要找出这个PIN的前半部分(前4位)和后半部分(后3位)是否正确即可。Viehbock称当第一次PIN认证连接失败后,路由器会向客户端发回一个EAP-NACK信息,而通过该回应,攻击者将能够确定的PIN前半部或后半部是否正确。换句话说,黑客只需从7位数的PIN中找出一个4位数的PIN和一个3位数的PIN。这样一来,级次又被降低,从1000万种变化,减少到11000(10的4次方+10的3次方)种变化。

因此,在实际破解尝试中,黑客最多只需试验11000次,平均只需试验大约5500次就能破解。这也证实了在2小时内破解PIN码的可行性。

WPS漏洞的解决方案

下面我们再来看看对于WPS漏洞的解决方案。

现在针对该WPS漏洞,目前尚没有一个好的解决方案。大多数的无线路由器又没有限制密码出错次数的功能,这使得它们都赤裸裸地暴露在黑客的破解攻击下。

实际上,用户还是能够通过及时地禁用WPS来避免遭到攻击,但大多数人可能还没意识到它的严重性而将之关闭。

因此我们建议仍在使用WPS进行无线加密的朋友,在你的网络密码还没被攻击破解之前,马上禁用WPS功能,并且使用WPA2等更为安全的加密方法进行无线密码设置,同时禁用通用即插即用功能,启用MAC地址过滤功能,才能较为有效地保护你无线网络的安全使用。

总结:禁用WPS 手动设置WPA2

为了自身无线网络的安全,建议大家随时保持对最新无线安全状况的了解。当然,对于身处地广人稀的朋友,可能不必担心你的无线路由器被攻破,因为无线覆盖还有个范围,只有在范围内,无线设备才会接入你的网络。但对于身处喧嚣城市的我们,恐怕就要小心黑客对你的觊觎了。所以,最好的方法就是禁用WPS功能,采用手动设置WPA2加密。如果对于安全需求较高的朋友,还可以采用在WPS漏洞解决方案中涉及的其他安全措施。在这儿,也期待网络设备厂商对于该漏洞能尽快推出更好更积极的解决方案,切实为用户消除无线安全隐患。